Ao passo que a tecnologia avança, vemos também os ataques cibernéticos se modernizarem, provocando muitas vezes danos irreversíveis às organizações, levando a prejuízos financeiros expressivos.

Para você ter uma ideia, o Brasil está no ranking dos países que mais sofrem com ataques cibernéticos, de acordo com dados realizados pela ClearSale em um levantamento chamado de Mapa da Fraude.

Segundo o estudo, em 2022, o Brasil registrou cerca de 6,1 milhões de tentativas de fraudes online, o que torna esse cenário ainda mais preocupante, principalmente para as organizações.

Se você quer garantir mais segurança para a sua empresa, impedindo que ataques cibernéticos possam comprometer as atividades da sua organização, vem com a gente e entenda o que é um ataque cibernético e as melhores medidas para evitá-lo. Confira!

O Que É Ataque Cibernético?

Ataque cibernético é uma ação provocada por hackers ou grupos mal-intencionados que exploram vulnerabilidades em pessoas, sistemas de computadores, redes ou dispositivos para obter acesso não autorizado a informações confidenciais, causar danos ou interromper operações comerciais.

Nesse sentido, há várias modalidades de ataques cibernéticos que se utilizam de vírus e malwares, para danificar sistemas ou mesmo roubar informações importantes para uma organização.

Podem ter consequências devastadoras para empresas de todos os tamanhos, resultando em perda de dados, danos à reputação e impacto financeiro significativo.

Proteger-se contra essas ameaças requer investimento em medidas de segurança robustas, conscientização dos funcionários e adoção de práticas de segurança cibernética proativas.

É essencial que as empresas estejam preparadas para enfrentar e mitigar os riscos de ataques cibernéticos para garantir a continuidade dos negócios e a proteção dos dados sensíveis.

Evolução Dos Ataques Cibernéticos?

A evolução dos ataques cibernéticos é uma realidade preocupante para empresas em todo o mundo. Desde os primeiros vírus de computador até as sofisticadas campanhas de phishing e ransomware de hoje, os ataques cibernéticos se tornaram mais frequentes e sofisticados.

Na década de 80, surgiram os primeiros indícios dos ataques cibernéticos, marcando o início de uma era de desafios digitais para as empresas. Em 1983, o vírus “Elk Cloner” foi identificado como o primeiro vírus de computador a se espalhar de forma selvagem, afetando sistemas Apple II.

Em 1988, o infame “worm Morris” se tornou o primeiro grande ataque de larga escala à internet, paralisando milhares de computadores conectados e demonstrando o potencial devastador das ameaças cibernéticas.

Na década de 90, testemunhamos o surgimento dos primeiros grandes ataques cibernéticos, marcando o início de uma era de ameaças digitais.

Em 1998, o vírus “CIH” ou “Chernobyl” ganhou notoriedade ao destruir dados em milhares de computadores em todo o mundo, coincidindo com o aniversário do desastre nuclear de Chernobyl.

O ano de 1999 marcou o surgimento do vírus “Melissa”, que se espalhou rapidamente por e-mail e causou grandes problemas para empresas ao redor do mundo.

Na década de 2000, vimos também uma rápida evolução dos ataques cibernéticos, com ameaças cada vez mais sofisticadas afetando empresas em todo o mundo.

Em 2000, o ataque de negação de serviço (DDoS) contra o provedor de serviços online Yahoo! destacou a vulnerabilidade das grandes empresas à interrupção digital.

No mesmo período, o vírus “ILOVEYOU” se espalhou rapidamente por e-mail, causando danos significativos a sistemas empresariais ao redor do globo.

Em 2007, o ataque à estatal estoniana por meio de um ataque DDoS foi um dos primeiros exemplos de um ataque cibernético usado como arma em conflitos entre nações.

Ainda, o surgimento do malware Conficker em 2008 demonstrou a capacidade de infiltração e controle remoto avançados de sistemas.

Esses exemplos da década de 2000 destacam a crescente complexidade e amplitude dos ataques cibernéticos, ressaltando a importância de medidas de segurança cibernética robustas para proteger os negócios contra ameaças digitais em constante evolução.

Na década de 2010, os ataques cibernéticos se tornaram mais frequentes e sofisticados, representando uma ameaça significativa para as empresas em todo o mundo.

Em 2013, o ataque ao varejista Target por meio de malware de ponto de venda comprometeu milhões de informações de cartões de crédito, destacando os riscos associados à segurança de dados do cliente.

Em 2014, o surgimento do ransomware CryptoLocker marcou uma nova era de extorsão digital, onde empresas eram alvo de sequestro de dados com exigências de resgate.

Em 2017, o ataque global do ransomware WannaCry afetou empresas e organizações em mais de 150 países, causando interrupções significativas nas operações e acendendo o alerta para a gravidade das ameaças cibernéticas em larga escala.

Os hackers estão constantemente inovando suas técnicas para explorar vulnerabilidades em sistemas e redes empresariais, visando roubar informações confidenciais, interromper operações e exigir resgates.

Dessa forma, a prevenção é fundamental para enfrentar as ameaças em constante mudança e garantir a segurança dos dados e a continuidade dos negócios.

Por Que É Importante Ficar De Olho Em Ataques Cibernéticos?

Hoje em dia, muitas empresas adotam mecanismos para garantir a segurança de dados importantes ou sigilosos para a organização.

Contudo, mesmo com todo o avanço tecnológico e novas soluções de proteção, os criminosos desenvolvem métodos arrojados e avançados para invadir sistemas de empresas.

Por isso, é importante que a sua empresa esteja sempre de olho em tudo que há de mais moderno no combate aos ataques cibernéticos para evitar que qualquer desatualização possa possibilitar invasões aos seus sistemas.

Aliás, a segurança de dados deve ser prioridade para o seu negócio, principalmente, por conta da LGPD (Lei Geral de Proteção de Dados).

Essa nova legislação visa disciplinar, regulamentar e determinar regras para a coleta, processamento e armazenamento de dados pessoais de cidadãos e empresas brasileiras.

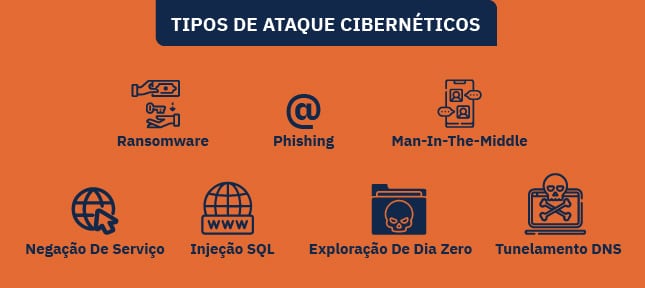

Quais São Os Principais Tipos De Ataques Cibernéticos?

Infelizmente, os criminosos estão cada vez mais ousados quando o assunto são modalidades de ataques cibernéticos. Dessa forma, há várias ameaças que rondam os sistemas das empresas.

Listamos as principais abaixo para você conhecer as mais usadas por hackers e, assim, se precaver, confira:

Ransomware

O ransomware é um ataque cibernético que opera de duas maneiras. Uma delas é bloquear funcionalidades de um sistema operacional. A partir disso, o ransomware rouba informações importantes de uma empresa.

Com isso, o objetivo dos criminosos é obrigar a empresa, vítima da ação, a pagar uma determinada quantia para resgatar os arquivos. Para você ter uma ideia, normalmente, esses valores podem chegar na casa dos milhões.

Há criminosos que exigem o pagamento com criptomoedas, já que essa transação é mais difícil de ser rastreada e, por isso, os criminosos não são localizados pelas autoridades.

Phishing

O phishing é outra modalidade de ataque cibernético. Nesse caso, a ação acontece a partir da abertura de um e-mail.

Quando uma pessoa clica em um link do conteúdo do e-mail, ele é automaticamente enviado para uma página onde os dados da empresa são roubados pelos criminosos.

Essa ação é mais fácil de ser identificada, pois, os e-mails, muitas vezes, possuem ícones suspeitos ou faltam informações, fugindo um pouco do padrão utilizado, atualmente.

Man-In-The-Middle

O ataque cibernético MITM (Man-In-The-Middle) é uma modalidade muito simples e usada com frequência atualmente.

Nesse caso, o criminoso intercepta e escuta uma comunicação entre usuários como, por exemplo, cliente e uma loja virtual, mas sem conhecimento dos envolvidos.

A partir disso, o hacker fica entre esses agentes e acessa as informações compartilhadas entre eles, se passando por uma das partes envolvidas.

Negação De Serviço

Entre os ataques cibernéticos, a negação de serviço também é muito comum no universo online. Esse tipo de ação acontece sempre que um servidor recebe um alto volume de requisições simultaneamente.

Por conta dessa alta quantidade de dados, o sistema fica instável, interrompendo os serviços de um site, por exemplo.

Injeção SQL

Outro tipo de ataque cibernético é a injeção de SQL, uma ação que insere códigos ocultos em um site com o objetivo de violar a segurança do sistema e, assim, acessar arquivos protegidos.

Ao ser instalado no sistema de uma empresa, por exemplo, o criminoso consegue ter total controle de um banco de dados, sequestrando informações importantes da organização e de seus usuários.

Exploração De Dia Zero

O ataque cibernético chamado de exploração do dia zero está entre as ações criminosas mais usadas pelos criminosos. Nesse caso, os hackers usam essa metodologia para invadir sistemas vulneráveis das empresas.

Ao praticar esse tipo de ação, os criminosos roubam arquivos ou provocam danos ao sistema de uma organização.

Tunelamento DNS

Um ataque de Tunelamento DNS é uma forma de invasão de computador onde um hacker usa um truque para se comunicar com um computador sem ser detectado.

Eles fazem isso usando um truque que aproveita a maneira como os computadores se comunicam com os servidores de internet.

O hacker pode usar essa técnica para roubar informações do computador ou controlá-lo remotamente sem ser detectado.

É uma técnica muito avançada e difícil de detectar, mas existem medidas de segurança que podem ser tomadas para proteger seu computador contra isso.

Exemplos De Ataque Cibernético na Vida Real

Há vários exemplos de ataques cibernéticos que podemos citar, como roubo de identidade, violação de acesso, roubo de propriedade intelectual, detecção de senhas, spam, vírus, desfiguração de site, fraude, roubo de hardware, etc.

OAB | Julho de 2021

A Ordem dos Advogados do Brasil (OAB) foi alvo de um ataque cibernético que teve repercussões significativas em suas operações e reputação.

Como resultado do ataque, a OAB enfrentou interrupções em seus serviços, afetando o funcionamento das suas atividades essenciais para advogados e cidadãos.

Além disso, o vazamento de dados pessoais e sensíveis dos membros da OAB pode ter sérias consequências, incluindo danos à reputação da instituição e possíveis implicações legais.

Em resposta a esse incidente, a OAB teve que tomar medidas imediatas para fortalecer suas defesas cibernéticas e restaurar a confiança de seus membros e do público em geral.

Lojas Renner | Agosto de 2021

O ataque cibernético às Lojas Renner, foi um incidente complexo que teve impactos significativos no negócio da empresa.

Embora os detalhes exatos do ataque não tenham sido totalmente divulgados, foi relatado que os hackers exploraram uma vulnerabilidade em um dos servidores da Renner para acessar dados sensíveis dos clientes.

Esse tipo de ataque é frequentemente realizado por meio de técnicas sofisticadas, como phishing ou injeção de malware, onde os invasores se aproveitam de brechas de segurança para obter acesso não autorizado aos sistemas da empresa.

Como resultado, a Renner teve que interromper temporariamente algumas de suas operações online e em lojas físicas para investigar o incidente e tomar medidas corretivas.

Além disso, o ataque cibernético teve um impacto significativo na confiança dos clientes, levantando preocupações sobre a segurança de seus dados pessoais e financeiros.

Grupo Fleury | Outubro de 2021

O Grupo Fleury enfrentou um ataque cibernético que teve impactos significativos em suas operações e na confiança de seus clientes.

Embora os detalhes específicos do ataque não tenham sido totalmente divulgados, foi relatado que os hackers exploraram vulnerabilidades nos sistemas de tecnologia da informação do Grupo Fleury para obter acesso não autorizado.

Como resultado do ataque, o Grupo Fleury enfrentou interrupções em seus serviços, afetando a realização de exames médicos e consultas em suas unidades.

Além disso, o vazamento de dados pessoais e de saúde dos pacientes pode ter sérias consequências, incluindo danos à reputação da empresa e possíveis implicações legais.

Em resposta a esse incidente, o Grupo Fleury teve que tomar medidas imediatas para fortalecer suas defesas cibernéticas e restaurar a confiança de seus pacientes e do público em geral.

Golden Cross | Setembro de 2022

A operadora de saúde Golden Cross, uma das mais antigas do Brasil, fundada em 1971 e sediada no Rio de Janeiro, sofreu um ataque cibernético em que foi identificado instabilidade sistêmica causada por incidente de segurança (ataque cibernético).

Afetou parte de seus sistemas, os quais, como medida preventiva, foram interrompidos ou ficaram em regime de contingência.

Houve relato de clientes sobre sobre instabilidades no sistema da empresa e no site, que os impediam de obter acesso aos recursos de atendimento como agendamento e resultados de exames.

Em resposta às primeiras reclamações, na tarde do dia 8 de Setembro de 2022, o perfil de Twitter da Golden Cross respondia “Devido ao grande fluxo os nossos canais estão sobrecarregados, mas reforçamos que estamos atendendo todos os nossos clientes”.

TV Record | Outubro de 2022

A TV Record enfrentou um desafio sem precedentes: um ataque cibernético que impactou profundamente as operações da rede de TV e jornalismo.

Como resultado, os sistemas internos foram comprometidos, levando à interrupção das transmissões e à exposição de informações sensíveis.

Os danos causados por esse ataque foram significativos, indo além dos aspectos técnicos.

Além da interrupção das operações, houve perda de confiança por parte de nossos telespectadores e anunciantes, afetando diretamente nossa reputação e credibilidade no mercado.

O ataque foi um ransomware que criptografou grande parte do acervo da TV Record.

Aeroporto de Guarulhos | Setembro de 2023

O maior aeroporto do Brasil, que fica em Guarulhos, sofreu um ataque cibernético, paralisando o acesso ao site de informações do aeroporto, que tem o maior movimento no Brasil.

O volume mensal de passageiros é de mais de 3,7 milhões de passageiros, sendo quase 2,5 milhões em voos domésticos e 1,2 milhão em voos internacionais, segundo o site mantido pela GRU Airport.

Apesar do ataque, nenhuma informação foi roubada ou alterada. Apenas houve indisponibilidade de acesso ao site por um período de tempo ( Ataque de DDoS).

Hyundai Europa | Fevereiro de 2024

A montadora Hyundai Motor Europe sofreu um ataque do ransomware Black Basta, com os operadores do grupo de cibercriminosos alegando ter roubado 3 terabytes (TB) de dados corporativos.

A Hyundai Motor Europe é a divisão europeia da Hyundai Motor Company, com sede na Alemanha.

Embora tenha informado inicialmente em janeiro quando ocorreu o ataque que estava enfrentando problemas de TI, a Hyundai confirmou que sofreu um ataque cibernético.

“A Hyundai Motor Europe está investigando um caso em que um terceiro não autorizado acessou uma parte limitada da rede da Hyundai Motor Europe”, disse a empresa ao site.

A empresa não especificou o tipo de ataque que sofreu nem o grupo responsável pela ação, mas a gangue do ransomware Black Basta o assumiu a autoria, alegando ter roubado 3 TB de dados da Hyundai Motor Europe.

Os hackers partilharam listas de pastas que foram alegadamente roubadas de vários domínios do Windows, incluindo os da KIA Europe.

Os nomes das pastas indicam que estão relacionados a vários departamentos da empresa, incluindo jurídico, vendas, recursos humanos, contabilidade, TI e gestão.

O Que Ocorre Durante Um Ataque Cibernético?

Mas o que realmente acontece durante um ataque cibernético? Vamos explicar.

Imagine um dia normal na empresa, tudo está operando normalmente. De repente, os colaboradores percebem lentidão nos sistemas, arquivos inacessíveis, sistemas parando de funcionar inexplicavelmente. Estes podem ser o primeiro sinal de um ataque cibernético.

Enquanto isso, hackers estão explorando brechas de segurança em seus sistemas, buscando acesso não autorizado a informações confidenciais ou tentando interromper suas operações.

Por trás da tela do computador, códigos maliciosos estão sendo implantados, comprometendo dados, sistemas e até mesmo dispositivos conectados à rede da sua empresa.

Equipes de segurança estão trabalhando freneticamente para identificar a origem do ataque, bloquear o acesso dos invasores e mitigar os danos.

Enquanto isso, os hackers podem estar exigindo resgate em troca da liberação de sistemas ou simplesmente causando estragos indiscriminadamente.

O que pode parecer um simples dia de trabalho pode se transformar rapidamente em uma crise cibernética. É por isso que a prevenção e a preparação são essenciais.

Investir em medidas de segurança robustas, treinar sua equipe para reconhecer e responder a ameaças cibernéticas e ter um plano de resposta a incidentes são passos cruciais para proteger sua empresa contra os impactos devastadores de um ataque cibernético.

Como Proteger Dados Empresariais?

Não tem como fugir: se você quer proteger os dados da sua empresa, é preciso tomar medidas para impedir que ataques cibernéticos possam comprometer a sua operação ou mesmo gerar prejuízos financeiros para a sua empresa.

Pensando nisso, trouxemos algumas dicas neste artigo para você proteger dados sensíveis e importantes para a sua organização.

Dá uma olhada!

Tenha Autenticação De Dois Fatores

Uma das maneiras mais eficazes para impedir ataques cibernéticos é realizar a autenticação de dois fatores em todos os sistemas e aplicações da empresa.

Por isso, além de login e senha, use também a autenticação de dois fatores, pois, em caso de invasão, os criminosos não conseguirão acessar o sistema com facilidade.

Esse mecanismo inclui mais uma etapa de acesso, obrigando o usuário a inserir dados que somente o usuário tem para conseguir ingressar no sistema.

Crie Controles Internos Robustos

Além da autenticação de dois fatores, é importante que você crie controles internos de segurança completos e robustos.

Esse monitoramento evita que os sistemas possam ser acessados, por exemplo, por pessoas não-autorizadas, como ex-funcionários.

Sendo assim, sempre que um colaborador é desligado da empresa, é preciso fazer uma atualização dos sistema e regular o acesso.

Esse cuidado garante ainda mais segurança, evitando também possíveis ataques cibernéticos por conta de vazamento de senhas de acesso.

Eduque Os Colaboradores Da Empresa

Outro ponto importantíssimo para evitar ataques cibernéticos é manter os seus colaboradores sempre atualizados dos procedimentos e condutas adequadas.

Por isso, eduque os funcionários a respeito das ameaças presentes no dia a dia como, por exemplo, cuidado ao clicar em links desconhecidos.

Uma dica é realizar treinamentos não somente com a sua equipe de TI, mas com todos os colaboradores que têm acesso aos sistemas da empresa.

O ideal é que esses treinamentos aconteçam regularmente para garantir que todo o time esteja ciente das condutas corretas para proteger os dados e sistemas da empresa.

Lembre-se também que esse treinamento deve ser oferecido para os novos funcionários. Então, em processo de admissão, inclua esse tipo de capacitação.

Faça Backups De Dados

Outro cuidado essencial para garantir a proteção contra ataques cibernéticos é a realização período de backups de dados.

Essa é uma forma de evitar que, em caso de invasão de sistemas, arquivos importantes para a operação da sua empresa se perca. Isso porque, ao fazer backups, você terá cópias de segurança armazenadas em local seguro.

Mantenha Sistemas Atualizados

É importante também manter os sistemas da sua organização atualizados, uma medida que visa a proteção das aplicações e programas usados na empresa.

Esse cuidado é fundamental, já que falhas e vulnerabilidades podem ocorrer em softwares usados pela sua empresa.

Dessa forma, essas atualizações devem ser realizadas no sentido de fazer as correções dessas instabilidade, protegendo os sistemas contra ameaças, como ataques cibernéticos, por exemplo.

Instale Software Antivírus E Firewall

Os ataques cibernéticos também podem ser evitados com a instalação de um software antivírus e firewall, melhor se for um firewall NG .

Estes são os controles mínimos de segurança que qualquer empresa precisa ter. Certamente não são suficientes para proteção total da sua empresa, aliás, não existe segurança cibernética total.

Por isso, adote como padrão de segurança a instalação de antivírus em todos os computadores usados pela sua empresa, assim como servidores.

Aliás, lembre-se que esses sistemas devem ser atualizados com frequência e garanta que o firewall esteja sempre ativo.

Segregação de Redes

Segregação de redes é uma técnica usada para dividir uma rede de computadores em partes menores e separadas, com o objetivo de aumentar a segurança e evitar que uma invasão ou problema em uma parte da rede afete outras partes.

Imagine uma casa com várias divisões e cômodos diferentes. Se houver um incêndio na cozinha, por exemplo, a sala não será afetada porque há paredes separando esses dois ambientes.

Na rede de computadores, a segregação funciona de forma similar, criando barreiras físicas ou lógicas que impedem que as informações fluam entre os segmentos de rede, a menos que seja autorizado.

Isso significa que se uma parte da rede for comprometida, as outras partes podem permanecer seguras e operando normalmente.

A segregação de redes é uma prática importante para a segurança da informação, especialmente em ambientes corporativos, onde informações confidenciais podem ser armazenadas em diferentes áreas da rede.

Contrate Uma Consultoria Especializada

Se possível conte com a ajuda de uma empresa especializada. Isso porque, profissionais de segurança em TI podem orientar a melhor maneira de proteger todo o seu sistema de ataques cibernéticos.

Empresas, como HLTI, oferecem serviços e soluções capazes de identificar as vulnerabilidades no parque tecnológico, elevar a disponibilidade e segurança dos ativos.

Por isso, escolha aquela empresa que mais atende às suas necessidades.

Conclusão

Como você observou ao longo deste artigo, ataques cibernéticos são reais e acontecem com frequência nas organizações. Porém, há maneiras de diminuir bastante este tipo de risco aos sistemas e dados da sua empresa.

Para isso, aproveite as nossas dicas e contrate também uma consultoria que reforce a proteção dos seus sistemas.

Nós da HLTI implementamos, gerenciamos e monitoramos sua infraestrutura de TI, com transparência e segurança.

A gestão da nossa equipe especializada é capaz de proporcionar alto desempenho com otimização de custos.

Entre as principais soluções dentro do suporte técnico da HLTI estão suporte especializado, segurança de dados, suporte ao usuário final e gerenciamento da estrutura de T.I (Nuvem, Híbrida e Local).